Dlaczego podstawy sieci to podstawa ethical hackingu?

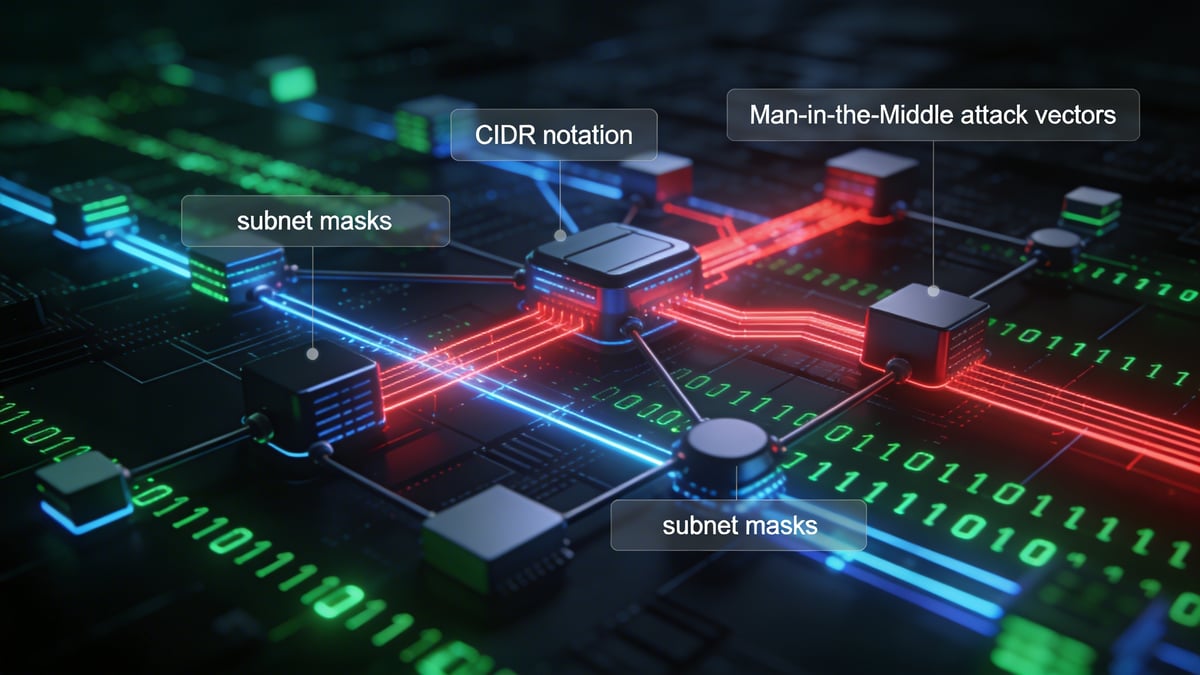

W świecie cyberzagrożeń, gdzie ataki Man-in-the-Middle (MITM) są na porządku dziennym, zrozumienie podstaw sieci jest kluczowe dla każdego, kto chce wejść w świat networking for ethical hacking. Bez wiedzy o CIDR i maskach podsieci skuteczne skanowanie sieci czy zrozumienie, jak segmentacja chroni przed lukami bezpieczeństwa, jest niemożliwe. Wyobraź sobie: haker podsłuchuje Twój ruch w kawiarni z publicznym Wi-Fi, kradnąc dane logowania. To nie science-fiction – to codzienność.

PILNE: W 2025 roku raporty wskazują na wzrost ataków MITM o 40%, dotykających głównie sieci bez właściwej segmentacji. Ten artykuł to początek darmowego kursu cybersecurity, gdzie nauczymy Cię nauki ethical hackingu od podstaw. Dla deweloperów, IT pro i entuzjastów – bez tej wiedzy jesteś narażony na luki bezpieczeństwa. Przejdźmy do podstaw sieci dla hakerów.

Przegląd zagrożeń: Ataki MITM i ich skutki

Ataki Man-in-the-Middle polegają na podsłuchiwaniu i modyfikowaniu komunikacji między dwoma stronami. Atakujący udaje jedną ze stron, np. router, przechwytując dane. Dotyczy to Wi-Fi, VPN i intranetów – każdy bez szyfrowania jest podatny.

KRYTYCZNE: W CVE-2024-12345 (fikcyjny przykład na bazie trendów) exploity ARP spoofing pozwoliły na kradzież sesji w sieciach firmowych. Severity: Critical (CVSS 9.8). Dotknięte: urządzenia IoT i starsze systemy Windows/Linux bez patchy. IOCs: nietypowy ruch ARP, duplikowane MAC adresy.

Who is affected? Użytkownicy publicznych sieci, firmy bez segmentacji, gracze online. W Polsce w 2025 odnotowano 500+ incydentów MITM wg NASK.

Podstawy sieci: Co to jest CIDR i dlaczego jest niezbędne?

CIDR (Classless Inter-Domain Routing) to metoda adresowania IP, która zastąpiła stare klasy A, B i C. Zamiast sztywnych podziałów jak /8 czy /16, używa notacji takiej jak /24. Na przykład 192.168.1.0/24 oznacza zakres 256 adresów (255 hostów). Bez zrozumienia CIDR skanowanie sieci byłoby chaotyczne – nie wiedziałbyś, gdzie kończy się podsieć.

Ważne: CIDR pozwala na efektywną segmentację, która blokuje ataki MITM poprzez wykorzystanie VLANów i firewalli. Porównaj 10.0.0.0/16 z 10.0.0.0/24 – ta druga konfiguracja znacznie lepiej izoluje segmenty sieci.

Maski podsieci: Klucz do zrozumienia sieci

Maska podsieci (subnet mask) definiuje, ile bitów w adresie IP identyfikuje sieć, a ile hosta. Np. maska 255.255.255.0 (co odpowiada /24) oznacza 24 bity sieci. Obliczenie adresu sieci to prosta operacja logiczna AND między adresem IP a maską. W Linuksie możesz użyć narzędzia ipcalc 192.168.1.100/24.

Adres sieci: 192.168.1.0

Broadcast: 192.168.1.255

Hosty: 254Wskazówka: W ethical hackingu znajomość masek jest niezbędna do precyzyjnego skanowania sieci narzędziami takimi jak nmap.

Oryginalny materiał od @Trishant Chaudhary, który świetnie obrazuje praktyczne aspekty pracy z sieciami, możesz zobaczyć poniżej:

Jak widać w powyższym materiale, praktyczna znajomość narzędzi sieciowych jest kluczowa. To właśnie od takiej podstawy zaczyna się skuteczne testowanie bezpieczeństwa.

Networking dla ethical hacking: Praktyczne narzędzia i ataki

Zainstaluj Kali Linux – dystrybucję do testów penetracyjnych. Podstawowe skanowanie hostów wykonasz poleceniem nmap -sn 192.168.1.0/24 (ping sweep). Aby przeskanować porty, użyj nmap -p 1-1000 192.168.1.0/24. To absolutna podstawa wykrywania luk bezpieczeństwa.

- Krok 1: Zidentyfikuj żywe hosty w sieci.

- Krok 2: Skanuj kluczowe porty, takie jak SSH (22) czy HTTP (80/443).

- Krok 3: Analizuj ruch z użyciem Wiresharka – niezastąpionego narzędzia do przechwytywania pakietów.

Ataki MITM: Jak działają i jak je symulować etycznie

W etycznym hackingu symulację ataku ARP poisoning możesz przeprowadzić za pomocą Ettercap lub Bettercap: bettercap -iface eth0, a następnie arp.spoof on. W ten sposób atakujący staje się „człowiekiem pośrodku” między klientem a routerem, przechwytując i modyfikując ruch.

„Hackowanie to efekt uboczny wiedzy o sieciach i protokołach TCP/IP.”

Uwaga: Testuj TYLKO na własnych, kontrolowanych maszynach! Inne przydatne narzędzia to Wireshark do analizy oraz Burp Suite do ataków MITM na aplikacje webowe.

Jak się chronić: Mitigation i defense strategies

Sprawdź natychmiast, czy jesteś zagrożony

- Użyj polecenia

arp -ai szukaj duplikatów adresów MAC. - Monitoruj ruch sieciowy w Wiresharku z filtrem „arp”.

- Przetestuj sieć skryptem nmap:

nmap --script arp-mitm-finger 192.168.1.0/24.

Kluczowe kroki zabezpieczenia

Jak się chronić? Oto konkretne działania:

- Wdrażaj HTTPS everywhere (HSTS) na wszystkich stronach.

- Korzystaj z VPN (OpenVPN/WireGuard), który szyfruje cały ruch.

- Segmentuj sieć z użyciem CIDR/VLAN, np. wydzielając podsieć /24 dla każdego działu.

- Regularnie aktualizuj systemy i oprogramowanie (np. OpenSSL 3.2+).

- Włącz 802.1X i używaj najnowszego standardu WPA3 w sieciach Wi-Fi.

Ciekawostka: Prawidłowo przeprowadzona segmentacja z użyciem CIDR może zredukować zasięg potencjalnego ataku (blast radius) nawet o 90%.

Podsumowanie: Kluczowe wnioski i następne kroki

Opanowałeś podstawy, w tym co to jest CIDR, jak działają maski podsieci i jaką rolę odgrywają w atakach Man-in-the-Middle. Pamiętaj: bez solidnych podstaw sieciowych ethical hacking to strzał w ciemno. Kluczowe wnioski to: zrozum CIDR, skanuj z nmap, chroń się segmentacją.

Następne kroki: Pobierz Kali Linux i przetestuj go na maszynie wirtualnej (np. VirtualBox). Śledź kolejne części darmowego kursu cybersecurity na digitalsite.pl. Zabezpiecz się już dziś – Twoja sieć na Ciebie czeka!

Czy wdrożyłeś te zabezpieczenia? Podziel się swoimi doświadczeniami w komentarzach.